jueves, 7 de junio de 2018

lunes, 4 de junio de 2018

(Parcial 1 | Actividad 1) Software

Definición de software

En la arquitectura propuesta por Von Newmann, el hardware de un ordenador es una máquina electrónica que por si sola no realiza ninguna tarea. Esta máquina necesita del software para acometer su propósito. El software se compone de secuencias de órdenes que indican al hardware que debe realizar. Es decir, el ordenador procesa instrucciones que le indican que operaciones debe acometer en cada instante. Como ya hemos visto en el tema anterior sobre conceptos sobre hw, las instrucciones se sitúan en memoria y son leídas desde el procesador para su ejecución o procesamiento

Funciones generales del software

- Administrar los recursos de computacionales

- Proporcionar las herramientas para optimizar estos recursos.

- Actuar como intermediario entre el usuario y la información almacenada.

Tipos y categorías de software

· Software de sistema

Es un conjunto de programas que administran los recursos de la computadora.

· Software de aplicación

Programas que son escritos para o por los usuarios para realizar una tarea específica en la computadora.

· Software de usuario final

Es el software que permiten el desarrollo de algunas aplicaciones directamente por los usuarios finales, el software del usuario final con frecuencia tiene que trabajar a través del software de aplicación y finalmente a través del software del sistema.

Ejemplos software de sistema: Unidad central de proceso, dispositivos de comunicaciones y dispositivos periféricos, el software del sistema administra y controla al acceso del hardware.

Ejemplos software de aplicación: software para procesar un texto, para generar una hoja de cálculo, el software de aplicación debe estar sobre el software del sistema para poder operar.

(Parical 1 | Actividad 2) Instalación de Software

|

La instalación de los software es el proceso fundamental por el cual los nuevos programas son transferidos a un computador con el fin de ser configurados, y preparados para ser desarrollados. Un programa recorre diferentes fases de desarrollo durante su vida útil:

En cada una de esas fases la instalación cumple diferentes objetivos. En español, programa sirve para señalar tanto un guion o archivo ejecutable, ejemplo tar, como un conjunto de archivos que sirven un fin común, ejemplo OpenOffice.org. Por eso usaremos el neologismo software para programas computacionales.

Meta

Una instalación exitosa es una condición necesaria para el funcionamiento de cualquier software. Mientras más complejo sea el software, es decir, entre otras características, mientras más archivos contenga, mientras mayor la dispersión de los archivos y mientras mayor sea la interdependencia con otros softwares, mayor es el riesgo de alguna falla durante la instalación. Si la instalación falla aunque sea solo parcialmente, el fin que persigue la instalación posiblemente no podrá ser alcanzado. Por esa razón, sobre todo en casos de software complejo, el desarrollo de un proceso de instalación confiable y seguro es una parte fundamental del desarrollo del software.

La desinstalacion de software es el proceso por el que elimina el software del computador.

Alternativas

En los últimos años se han producido normas y técnicas cada vez más avanzadas para minimizar y estandarizar el proceso de instalación de software. Ver Sistema de gestión de paquetes. Para la instalación de software se pueden aplicar las siguientes técnicas básicas:

Proceso de la instalación

Reloj Blog GratisDiseño Web |

domingo, 3 de junio de 2018

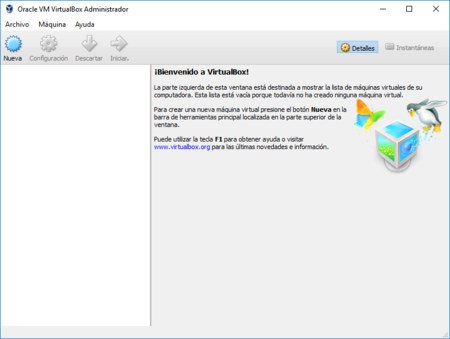

(3er parcial | Actividad 4) Paso a Paso Linux

En primer lugar, antes de nada, necesitamos una imagen ISO del sistema operativo. Yo soy usuario de Arch Linux desde hace bastante tiempo, pero para facilitar las cosas (y buscando una aproximación más amigable para novatos), en este ejemplo vamos a usar Ubuntu, que se puede descargar desde aquí.

Hay que tener en cuenta que Ubuntu siempre ofrece dos versiones para descargar: una "normal" y otra LTS. Desde los cuarteles generales de la distribución siempre se recomienda descargar la LTS, ya que tiene soporte de varios años y no obliga a cambiar de sistema operativo cada pocos meses.

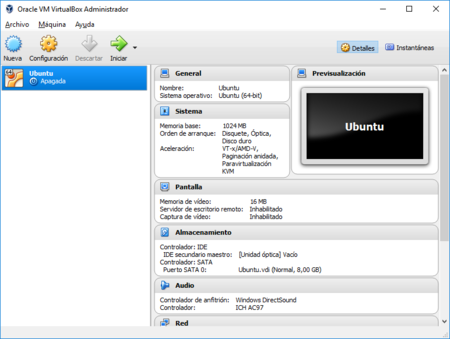

Aparte de la imagen ISO también necesitamos un software de virtualización. En este paso a paso nos hemos decantado por VirtualBox, que puedes descargar desde este enlace. En cuanto tengamos lo hayamos descargado, instalamos el programa y lo abrimos. Aparecerá esta ventana:

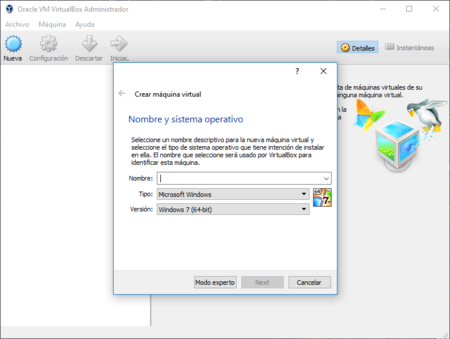

A partir de aquí, vamos a empezar a configurar la máquina virtual para poder instalar Ubuntu. Hacemos clic en "Nueva". Veremos lo siguiente:

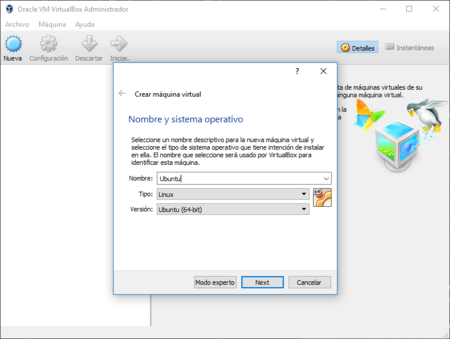

Cambiamos el nombre del sistema operativo por Ubuntu, de forma que el programa haga lo necesario para poder crear un medio de arranque, y que después tú puedas identificarlo más fácilmente cada vez que abras VirtualBox:

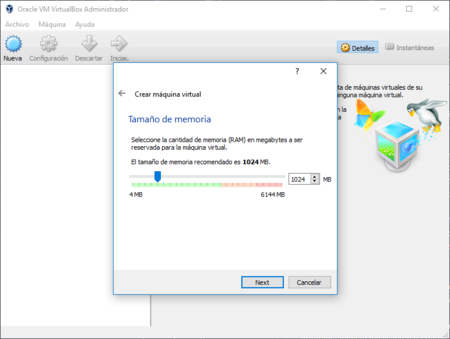

Pulsamos en "Next". A continuación se nos pedirá que asignemos una cantidad mínima de memoria RAM. En función de la cantidad que tengas instalada en tu máquina podrá ser más o menos, pero para este ejemplo dejaremos la cantidad que aparece por defecto (1 GB):

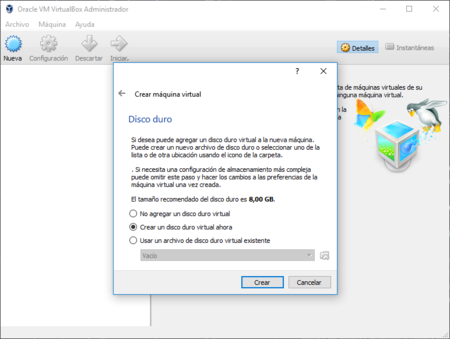

Seguimos adelante. Ahora tendremos que crear un disco duro virtual, que se alojará en nuestra máquina y servirá para contener el nuevo sistema operativo que virtualizaremos. Por ahora nos basta con seleccionar la opción que el programa nos da por defecto y pulsamos en "Crear".

En la siguiente pantalla tendremos que seleccionar el tipo de disco duro que usará nuestra máquina virtual. De nuevo, nos conformamos con la opción que el programa nos marca por defecto (Virtual Disk Image o VDI):

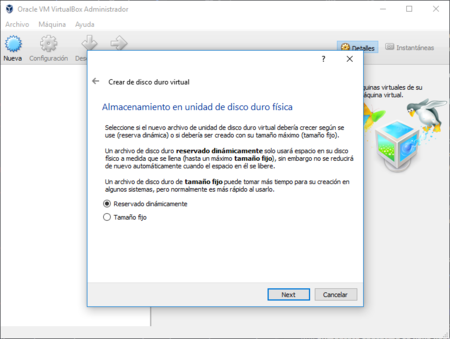

En el siguiente paso nos quedamos con la opción que viene por defecto, en el que indicamos que el tamaño del disco quedará dinámicamente. Esto significa que aumentará conforme se vaya llenando, si bien no se reducirá si lo vamos vaciando:

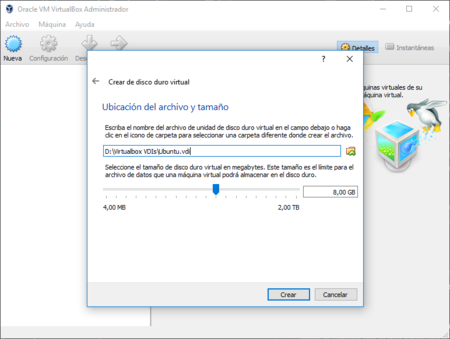

En el siguiente paso tendremos que establecer la ubicación del disco duro y elegir el tamaño con el que empezará a "funcionar". Podemos introducirla a mano o mediante el icono que queda a la derecha del campo de introducción de texto. Cuando lo tengamos listo, pulsamos "Crear":

Ahora la máquina virtual ya está creada y configurada. Después de esto, sólo nos queda instalar el sistema operativo:

Instalando el sistema operativo

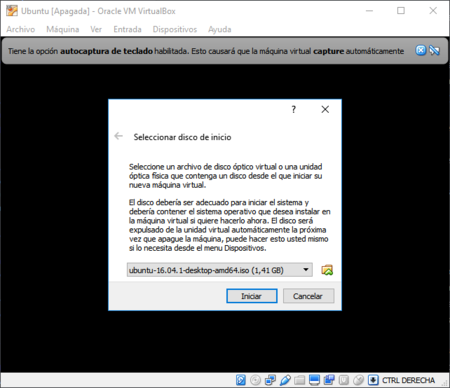

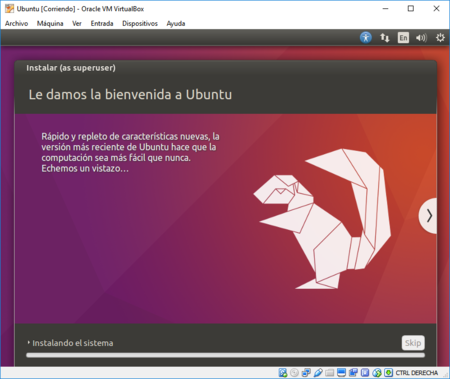

Ahora, en VirtualBox, seleccionamos Ubuntu y pulsamos en "Iniciar" para arrancarla. Ahora se abrirá una especie de segunda pantalla dentro de nuestro monitor, y es en este momento donde tendremos que decirle a la máquina virtual dónde hemos guardado la imagen ISO. Cuando la hayamos ubicado, pulsamos en "Iniciar":

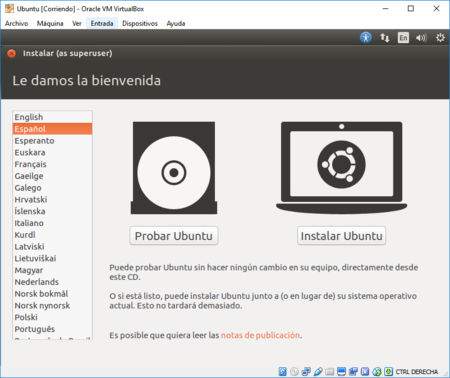

La máquina iniciará el proceso de arranque y se iniciará el proceso de instalación:

Es interesante señalar que podríamos probar el sistema sin instalarlo, lo que se conoce como "iniciar una sesión live". Esto es especialmente interesante cuando se realiza una prueba en un PC modificando la unidad de arranque, como comentábamos al principio del artículo.

Sin embargo, esto tiene una pega: una sesión live no es persistente, es decir, que las modificaciones que se hagan en el sistema no se guardan. Supongamos que instalas Google Chrome en una sesión de prueba de este tipo. Si luego cierras tu máquina virtual y vuelves a abrirla, el programa no estará ahí. Por tanto, de las dos opciones disponibles elige "Instalar Ubuntu".

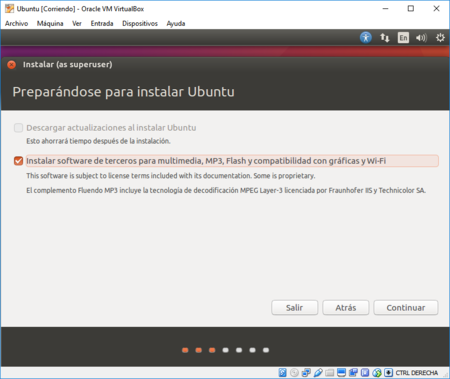

En la siguiente pantalla seleccionamos "Instalar software de terceros" para poder usar Flash o reproducir archivos MP3:

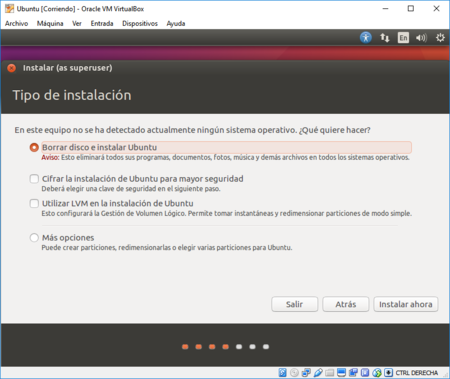

En la siguiente pantalla, nos quedamos con lo que dice el programa de instalación. No necesitamos particionar nada, el "disco duro" en el que vamos a colocar Ubuntu está vacío, con lo que podemos dejar que lo "formatee" como mejor crea conveniente. Pulsamos en "Instalar ahora":

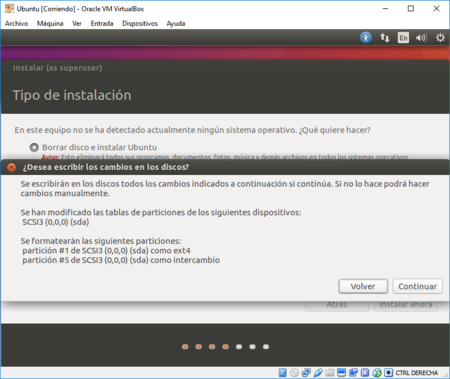

Nos aparecerá un cuadro de diálogo para que confirmemos las operaciones en el disco duro. Nos limitamos a pulsar en "Continuar":

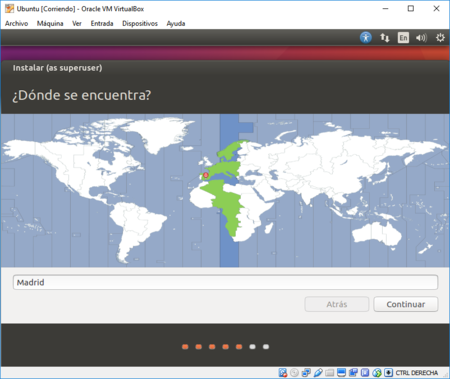

A continuación seleccionamos la zona horaria. Por norma general, por defecto ya suele especificar la nuestra:

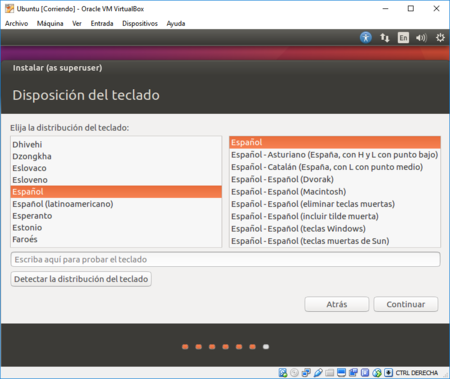

Ahora nos permite configurar la distribución del teclado. Por defecto, Ubuntu ya elige la que más nos conviene:

A continuación configuraremos el usuario y la contraseña para acceder al sistema operativo y realizar tareas administrativas:

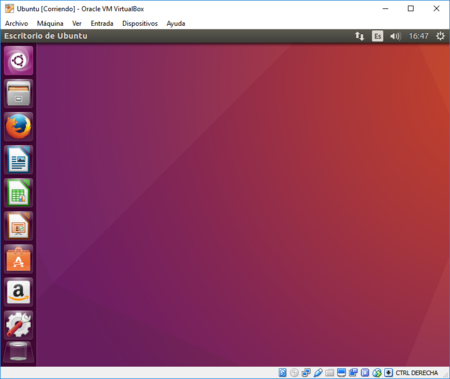

A partir de aquí, sólo tenemos que dejar que el programa de instalación trabaje, hasta que nos pida reiniciar la máquina para acceder al sistema operativo. Cuando lo hagamos, llegaremos hasta la pantalla de inicio de sesión. Introducimos nuestra contraseña y nos encontraremos con el escritorio de Ubuntu:

Y ya está, con esto ya tenemos nuestra máquina virtual de Linux perfectamente integrada en nuestra instalación de Windows. De esta forma podrás probar y trastear con el sistema todo lo que quieras, sin miedo a estropear nada o a perder tus archivos.

(Pascial 3 | Actividad 3) Linux

¿Que es linux?

LINUX (o GNU/LINUX, más correctamente) es un Sistema Operativo como MacOS, DOS o Windows. Es decir, Linux es el software necesario para que tu ordenador te permita utilizar programas como: editores de texto, juegos, navegadores de Internet, etc. Linux puede usarse mediante un interfaz gráfico al igual que Windows o MacOS, pero también puede usarse mediante línea de comandos como DOS.

Linux tiene su origen en Unix. Éste apareció en los años sesenta, desarrollado por los investigadores Dennis Ritchie y Ken Thompson, de los Laboratorios Telefónicos Bell.

Andrew Tanenbaum desarrolló un sistema operativo parecido a Unix (llamado Minix) para enseñar a sus alumnos el diseño de un sistema operativo. Debido al enfoque docente de Minix, Tanenbaum nunca permitió que éste fuera modificado, ya que podrían introducirse complicaciones en el sistema para sus alumnos.

Un estudiante finlandés llamado Linus Torvalds, constatando que no era posible extender Minix, decidió escribir su propio sistema operativo compatible con Unix.

En aquellos momentos el proyecto GNU (GNU's Not Unix), que Richard Stallman había iniciado hacía ya casi diez años, comprendía un sistema básico casi completo. La excepción más importante era el kernel o núcleo, que controla el hardware.

Torvalds decidió aprovechar el sistema GNU y completarlo con su propio núcleo, que bautizó como Linux (Linux Is Not UniX). El sistema conjunto (herramientas GNU y núcleo Linux) forma lo que llamamos GNU/Linux.

Características

Permite accede a software de libre distribución

Su condición de sistema operativo de código abierto hace posible aprovechar los permanentes avances en software, con programas desarrollados por informáticos en todo el mundo que amplían en forma constante su rango de acción.

Está centrado en el aprovechamiento de las redes

Orientado al trabajo en red, Linux es una inmensa alianza de usuarios distribuidos en todo el planeta, que aportan mejoras y soluciones en forma abierta mediante Internet. Gracias a esta condición, Linux se desarrolla más rápidamente y en forma más eficiente. Además, el sistema operativo posee un fuerte soporte para el área de comunicaciones y redes.

Es el sistema operativo preferido por los informáticos

La posibilidad de modificaciones constantes y libres y su gran poder de cómputo y procesamiento han transformado a Linux en el sistema operativo preferido por los informáticos y especialistas.

Brinda soporte a todo tipo de hardware y puede funcionar en múltiples plataformas

La ductilidad de Linux en cuanto a su uso en diferentes clases de plataformas y dispositivos, como así también su capacidad para facilitar la operatoria de toda clase de hardware son condiciones que destacan especialmente en este sistema operativo.

Distribuciones mas utilizadas de Linux

- 10 – openSUSE

- 9 – Tails

- 8 – Elementary

- 7 – Fedora

- 6 – SoluOS

- 5 – Antergos

- 4 – Ubuntu

- 3 – Manjaro

- 2 – Debian

- 1 – Mint

Requerimientos para instalar Linux

Linux no requiere un equipo de última generación para su configuración básica. Solo requiere un procesador 386SX o superior, 4 MB de RAM (se recomienda 8 MB), un controlador de disco duro y un disco con 20 MB de espacio libre (se recomienda 100 MB, aunque Linux se puede ejecutar desde un simple disquete), una unidad de CD-ROM. Con respecto a los dispositivos periféricos anexos, hay más probabilidad que Linux soporte los componentes de hardware comúnmente disponibles en el mercado.

(Parcial 3 | Actividad 2) Antivirus.

Un antivirus es una aplicación que trata de

detectar y eliminar los virus informáticos, es decir, aquellos programas

maliciosos que pueden ingresar en un ordenador y producir daños tales como la

pérdida de efectividad del procesador, la supresión de archivos, la alteración

de datos, la exposición de información confidencial a usuarios no autorizados o

la desinstalación del sistema operativo. Para mantener nuestros computadores a

salvo, existe una variada oferta de antivirus.

Paso a paso de la instalación de antivirus en la máquina virtual

Antes de empezar

Los

siguientes sistemas operativos invitados admiten McAfee AntiVirus Plus:

- Windows 10 (32 y 64 bits)

- Windows 8 (32 y 64 bits)

- Windows 7 SP1 x64

- Windows 7 SP1 x86

- Windows Vista SP2 x64

- Windows Vista SP2 x86

- Windows XP SP3

- Windows 2000 Professional

SP4

Por qué y cuándo se efectúa esta

tarea

VMware se

ha asociado con McAfee, Inc. para ofrecer a los usuarios de Fusion una

suscripción complementaria de 90 días a McAfee AntiVirus® Plus.

Pasos

- Acceda al instalador para el

software antivirus.

- Cuando crea una máquina

virtual, tras la instalación de VMware Tools aparece un cuadro de diálogo

que le solicita que instale McAfee AntiVirus Plus. Haga clic en Instalar

para iniciar la descarga de McAfee AntiVirus Plus.

- En una máquina virtual de

Windows existente, seleccione Máquina virtual > Instalar McAfee

AntiVirus Plus. Aparecerá el asistente de instalación de McAfee.

- Haga clic en Siguiente en la

ventana McAfee Security Center para instalar el software antivirus en su

máquina virtual con Windows.

(Parcial 3 | Actividad 1) Virus y tipos de virus

Virus informático

¿Qué es un virus

informático?

Es un Programa

introducido subrepticiamente en la memoria de un ordenador que, al activarse,

destruye total o parcialmente la información almacenada”. De una forma más

coloquial y quizás más correcta podríamos decir que un virus informático es

programa que se copia automáticamente (sin conocimiento ni permiso del

usuario), ya sea por medios de almacenamiento o por Internet, y que tiene por

objeto alterar el normal funcionamiento del ordenador, que puede ir desde una

simple broma; acceso a tus datos confidenciales; uso de tu ordenador como una

maquina zombie; borrado de los datos; etc.

¿Cómo funciona un

virus informático?

Estan programados en Ensamblador, lenguaje de bajo

nivel que permite trabajar directamente sobre el hardware, sin tener que

interactuar con el Sistema Operativo. Actualmente no todos los virus se

desarrollan en Ensamblador, sino que se utilizan todo tipo de lenguajes de alto

nivel, que no permiten realizar todas las acciones que permite el ensamblador,

perosí facilitan mucho su codificación. Lo que tratan los virus es de ser

ejecutados para con ello poder actuar y replicarse, ya que ningún usuario

ejecutaría un virus de forma intencionada. Los virus deben ocultarse, ya sea

tras otros programas “benignos” o bien utilizando otras técnicas.

Por norma general, un virus intentará cargarse en

la memoria para poder ejecutarse, y controlar las demás operaciones del

sistema.

¿Cómo

infecta un virus la computadora?

A la hora de realizar la infección se pueden utilizar

diferentes técnicas. Algunas podrían ser las siguientes:

•Añadidura

o empalme: Consiste en agregar al final del archivo

ejecutable el código del virus, para que así una vez se ejecute el archivo, el

control pase primeramente al virus y tras ejecutar la acción que desee, volverá

al programa haciendo que funcione de manera normal. El inconveniente de esta

técnica es que el tamaño del archivo será mayor que el original haciendo que

sea más fácil su detección.

•Inserción: No es una técnica muy usada por los programadores de virus ya que

requiere técnicas de programación avanzadas. El motivo es que este método

consiste en insertar el código del virus en zonas de código no usadas dentro

del programa infectado. Así lo que se consigue es que el tamaño del archivo no

varíe, pero el detectar las zonas de código en donde puede ser insertado el

virus es complejo.

•Reorientación: Es una variante del método de inserción. Consiste en introducir el

código del virus en zonas del disco que estén marcadas como defectuosas o en

archivos ocultos del sistema. Al ejecutarse introducen el código en los

archivos ejecutables infectados. La ventaja principal es que al no estar

insertado en el archivo, su tamaño puede ser mayor con lo que podría tener una

mayor funcionalidad. Como inconveniente se encuentra su fácil eliminación ya

que bastaría con eliminar archivos ocultos sospechosos o con sobrescribir las

zonas del disco marcadas como defectuosas.

Características de un

virus informático

Dañino: Todo virus causa daño, ya sea de forma implícita, borrando archivos o

modificando información, o bien disminuyendo el rendimiento delsistema. A pesar

de esto, existen virus cuyo fin es simplemente algún tipo de broma.

Auto

reproductor: La característica que más diferencia a los virus

es ésta, ya que ningún otro programa tiene la capacidad de auto replicarse en

el sistema.

Subrepticio: Característica que le permite ocultarse al usuario mediante diferentes

técnicas, como puede ser mostrarse como una imagen, incrustarse en librerías o

en programas.

Tipos de virus

informáticos

1. Tipos de virus

informáticos residentes en memoria

Estos

virus se alojan en la memoria del ordenador y se activan cuando el sistema

operativo se ejecuta, infectando a todos los archivos que se abren. Permanecen

allí incluso después de que se ejecute el código malicioso. Tienen control

sobre la memoria del sistema y asignan bloques de memoria a través de los

cuales ejecuta su propio código. Su objetivo es corromper archivos y programas

cuando son abiertos, cerrados, copiados, renombrados, etc.

2. Virus de acción

directa

El

objetivo principal de estos tipos de virus informáticos es replicarse y actuar

cuando son ejecutados. Cuándo se cumple una condición específica, el virus se

pondrán en acción para infectar a los ficheros en el directorio o carpeta que

se especifica en el archivo autoexec.bat Este archivo de procesamiento por

lotes está siempre en el directorio raíz del disco duro y carga ciertas operaciones

cuando el ordenador arranca. El virus infecta uno tras otro todos los archivos

que encuentra y que previamente ha seleccionado como sus víctimas. También es

capaz de infectar dispositivos externos. Cada vez que se ejecuta el código,

estos tipos de virus informáticos cambian su ubicación para infectar nuevos

archivos, pero generalmente se encuentra en el directorio raíz del disco duro.

3. Virus de

sobreescritura

Estos

tipos de virus informáticos se caracterizan por el hecho de que borran la información

contenida en los ficheros que infectan, haciéndolos parcial o totalmente

inútiles. Una vez infectados, el virus reemplaza el contenido del fichero sin

cambiar su tamaño. La única manera de limpiar un archivo infectado por un virus

de sobreescritura es borrar el archivo completamente, perdiendo así el

contenido original. Sin embargo, es muy fácil de detectar este tipo de virus ya

que el programa original se vuelve inútil.

4. Virus de sector de

arranque

Este tipo

de virus afecta al sector de arranque del disco duro. Se trata de una parte

crucial del disco en la que se encuentra la información que hace posible

arrancar el ordenador desde disco.

5. Macro Virus

Los macro

virus infectan archivos que se crean utilizando ciertas aplicaciones o

programas que contienen macros como .doc, .xls, .pps, etc. Estos mini programas

hacen que sea posible automatizar una serie de operaciones para que se realicen

como si fuera una sola acción, ahorrando así al usuario tener que llevarlas a

cabo una por una. Estos tipos de virus informáticos infectan automáticamente el

archivo que contiene macros y también infectan las plantillas

y los documentos que contienen el archivo. Suele ser un virus que llega por

correo electrónico.

6. Virus polimórfico

Estos

tipos de virus informáticos se encriptan o codifican de una manera diferente,

utilizando diferentes algoritmos y claves de cifrado cada vez que infectan un

sistema. Esto hace imposible que el software antivirus los encuentre utilizando

búsquedas de cadena o firma porque son diferentes cada vez.

7. Virus fat

La tabla

de asignación de archivos FAT es la parte del disco utilizada para almacenar

toda la información sobre la ubicación de los archivos, el espacio disponible,

el espacio que no se debe utilizar, etc. Estos tipos de virus informáticos

pueden ser especialmente peligrosos ya que impiden el acceso a ciertas

secciones del disco donde se almacenan archivos importantes. Los daños causados

pueden ocasionar la pérdida de información de archivos individuales e incluso

de directorios completos

8. Virus de secuencias de

comandos web

Muchas

páginas web incluyen código complejo para crear contenido interesante e

interactivo. Este código es a menudo explotado por estos tipos de virus

informáticos para producir ciertas acciones indeseables.

Suscribirse a:

Comentarios (Atom)

-

Software Definición de software En la arquitectura propuesta por Von Newmann, el hardware de un ordenador es una máquina ...

-

Funciones del sistema operativo: El sistema operativo es el software principal, básico y necesario para el funcionamiento del ordenado...